本文目录导读:

AnyDesk能否限制陌生设备访问?安全设置全攻略与常见问题解答

目录导读

- AnyDesk的安全机制概述

- 如何设置禁止陌生设备连接?

- 黑名单与白名单功能详解

- 交互式访问与无人值守访问的区别

- 常见问题问答(Q&A)

- 最佳安全实践建议

AnyDesk的安全机制概述

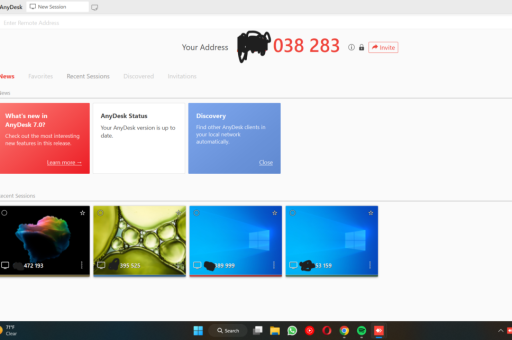

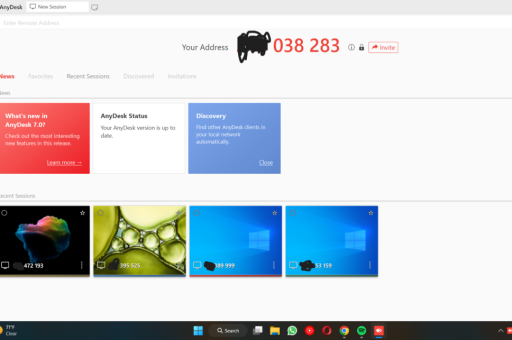

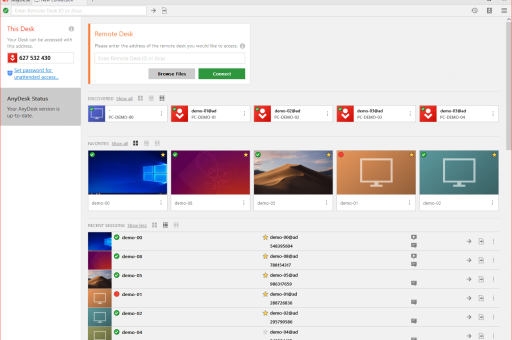

AnyDesk作为一款广受欢迎的远程桌面软件,其安全性是用户最关心的问题之一,默认情况下,AnyDesk允许任何知晓您的九位数ID的设备发起连接请求,但这并不意味着陌生设备可以随意访问,AnyDesk内置了多层级安全防护:

- 基于权限的访问控制:每次连接都需要用户的明确授权(除非设置了无人值守访问密码)。

- 加密传输:所有数据流量均采用TLS 1.2加密,防止中间人攻击。

- 地址簿&设备管理:允许用户创建信任设备列表,并对每台设备设置不同的访问权限。

核心问题:AnyDesk能否限制陌生设备访问?答案是肯定的,但需要用户手动配置相关安全策略,否则默认状态下任何ID可发起请求,虽然需要用户点击“接受”才能完成连接。

如何设置禁止陌生设备连接?

要让AnyDesk只允许已添加的信任设备连接,您需要按照以下步骤操作:

禁用自动接受连接

- 打开AnyDesk,点击右上角的菜单按钮(三个横线)。

- 选择“设置” -> “安全性”。

- 在“传入连接”区域,将模式从“允许所有连接请求”改为“只允许被信任的连接”。

添加信任设备

- 在相同界面的“信任的设备”部分,点击“添加”。

- 输入对方设备的AnyDesk九位数ID并命名(如“办公电脑”或“同事大刘”)。

- 设置该设备的访问权限(如“仅查看”、“文件传输”、“无人值守”等)。

步骤三(可选):启用无人值守但仍限制陌生设备

- 如果您需要自己的设备在无人值守状态下被访问,可以设置“无人值守访问密码”,但注意:此密码不应泄露给任何未添加为信任设备的用户。

提醒:即使设置了“只允许信任设备”,陌生设备仍可看到您的设备在线状态(绿色点),但无法发出连接请求,更无法连接。

黑名单与白名单功能详解

AnyDesk提供了比简单“允许/拒绝”更精细的控制:

| 功能 | 作用 | 设置位置 |

|---|---|---|

| 白名单 | 仅允许列表中设备的连接请求(推荐) | 设置 -> 安全性 -> 信任的设备 |

| 黑名单 | 拒绝特定设备的所有请求,其他设备可正常发起请求 | 设置 -> 安全性 -> 黑名单 |

| 临时允许 | 单次连接后自动移除该设备的授权 | 通过系统托盘提醒窗口的“仅本次允许”按钮 |

关键策略:普通用户建议优先使用白名单模式,企业环境或高频使用的用户,可以结合黑名单拒绝已知的恶意设备(如之前发现尝试暴力破解密码的ID)。

注意:黑名单功能需要您知道对方的ID,如果对方使用随机ID(每次启动软件会变化),则需要配合网络层防火墙进行IP地址层面的封锁。

交互式访问与无人值守访问的区别

理解这两个概念对“限制陌生设备”至关重要:

- 交互式访问:每次连接都需要当前用户点击“接受”或输入同意选项,即便陌生设备可以发起请求,但没有您的许可,连接直接失败。

- 无人值守访问:设置了密码后,任何知道设备ID和密码的用户都可以直接连接并控制。这是唯一允许陌生设备直接进入的方式,但前提是密码泄露。

安全建议:

- 对于办公电脑或个人PC,尽量保持为“交互式访问”模式,仅在有需要时接受已知设备的请求。

- 如果你必须启用无人值守(例如运维服务器),请确保:

- 密码长度超过12位并包含大小写字母、数字和符号。

- 定期更换密码。

- 配合白名单机制,即使知道密码,无法从白名单以外的设备连接。

常见问题问答(Q&A)

Q1:陌生人能通过AnyDesd ID强行连接我的电脑吗?

A:不能,即便对方知道您的ID,在默认设置下您必须手动点击“接受”连接,只有设置了“无人值守访问密码”且对方同时知道ID和密码时,才可能远程连接,如果开启了“只允许信任设备”模式,对方的ID不在您列表中,连接请求会被直接拒绝。

Q2:如何确认是否有设备连接过我的AnyDesk?

A:打开AnyDesk,点击菜单 -> “传入会话日志”,这里会记录所有连接尝试,包括成功和失败的连接,并显示对方ID和连接时间,定期查看日志有助于发现异常尝试。

Q3:我在公共网络(如公司局域网)使用AnyDesk,其他用户是否更容易攻击我?

A:AnyDesk的所有连接都经由AnyDesk服务器进行身份认证和加密中继,不依赖本地网络环境,但注意:如果在公共Wi-Fi下使用无人值守密码,存在被中间人劫持密码的风险(尽管TLS加密破解难度极大),建议开启VPN后再使用AnyDesk增强安全性。

Q4:有人说我可以用防火墙封锁陌生设备的IP,可行吗?

A:理论上可行,但AnyDesk使用的IP地址范围广泛且动态变化,更实际的做法是:

- 将AnyDesk的服务器地址加入防火墙白名单(仅允许连接固定IP)。

- 在本地防火墙中禁止AnyDesk使用非标准端口(默认端口6568不可更改)。 但普通用户实施难度较大,不如直接使用软件内置的白名单。

Q5:我添加了陌生设备为信任设备,但它无人值守时恶意操作,怎么办?

A:立刻在信任设备列表中将该设备删除,并更改无人值守密码(如果曾设置过),您也可以在设备策略中为该设备设置“仅查看”权限(不允许控制或文件传输),从根源上降低风险。

最佳安全实践建议

综合来看,AnyDesk完全可以限制陌生设备访问,但您需要主动开启白名单模式并合理管理密码,以下是针对不同用户场景的安全配置清单:

✅ 个人家庭用户

- 禁用无人值守(除非绝对必要)。

- 启用“只允许信任的设备”(白名单)。

- 日常保持“交互式访问”模式。

- 定期检查连接日志,确认无异常ID尝试。

✅ 企业IT管理员

- 使用AnyDesk企业管理版的MDM策略,批量设置白名单。

- 对所有无人值守设备强制使用强密码,并设置密码过期策略。

- 开启双重身份验证(2FA)功能(仅付费版支持)。

- 导出安全日志到SIEM系统进行监控。

✅ 运维人员(服务器管理)

- 使用“无人值守访问”时,配合“访问凭据”功能(需要用户名和密码,而非仅有ID)。

- 建立专用跳板机进行AnyDesk连接,避免直接暴露服务器ID。

- 定期更新AnyDesk到最新版本,利用自动安全补丁。

最后提醒:没有任何软件能做到100%安全,AnyDesk的安全性是建立在用户正确配置的基础上的,如果您担心高级威胁(如利用软件漏洞的定向攻击),建议结合网络防火墙、VPN和端点安全软件形成多层防护。

总结一句话:AnyDesk不仅能够限制陌生设备访问,更可以通过白名单、黑名单、密码策略和日志审计提供专业级别的访问控制,关键在于您是否愿意花5分钟完成设置。

本文基于AnyDesk 8.1.2版本撰写,不同版本界面可能略有差异,但核心安全机制保持一致。

标签: 访问权限